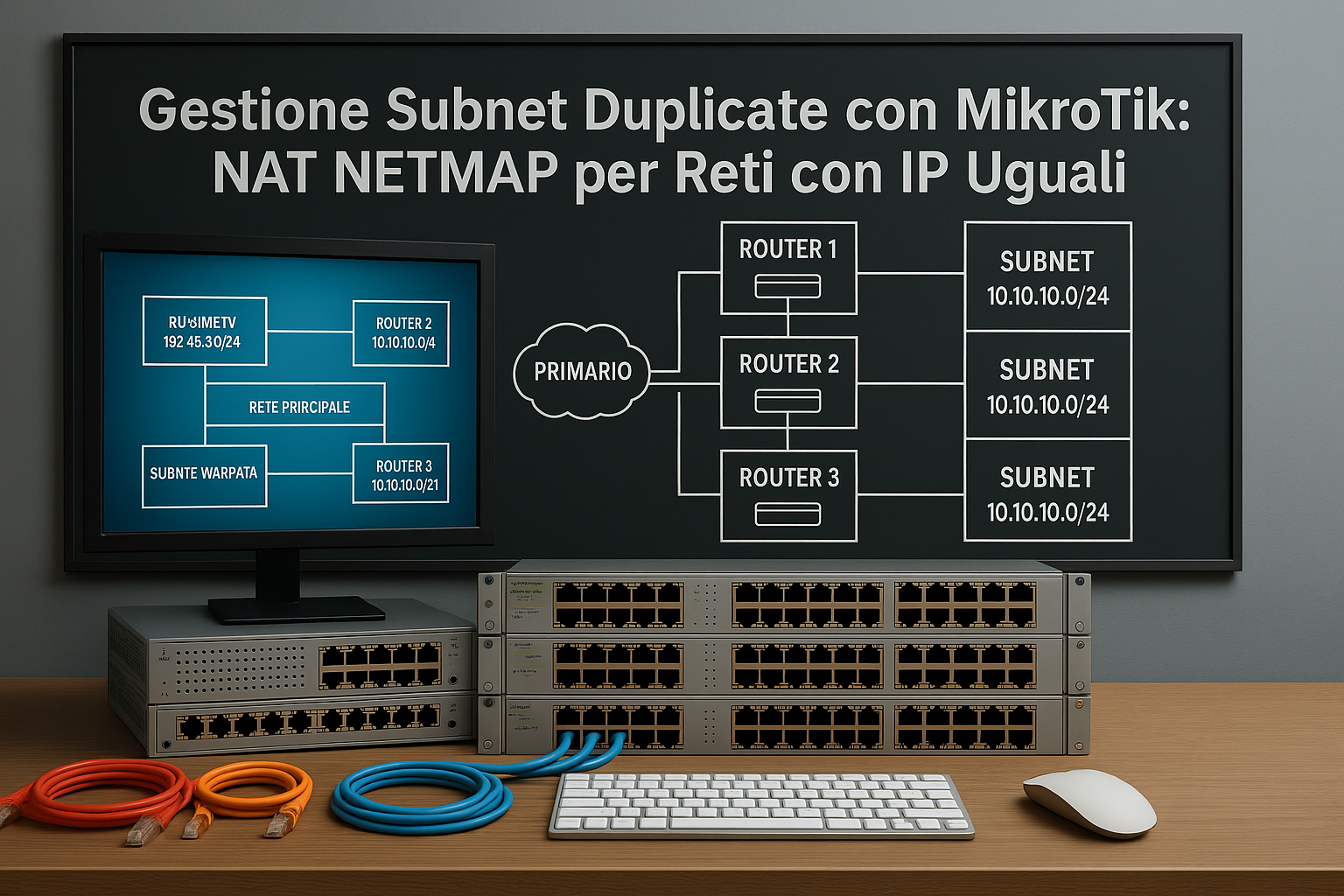

Quando più sottoreti sono uguali… ma devi raggiungerle tutte.

Nei giorni scorsi ho avuto la necessità di risolvere una situazione un po’ particolare, e ho pensato potesse essere utile condividerla.

Avevo una rete principale 192.168.10.0/24, a cui sono collegati diversi router MikroTik.

Fin qui tutto bene.

Ogni router gestisce una propria sottorete, ma in questo caso tre di questi router avevano tutti la stessa subnet interna: 10.10.10.0/24.

All’interno di ogni rete ci sono videocamere di sorveglianza che devo poter essere raggiunte dalla rete principale.

Il problema è evidente: tre reti con la stessa subnet dietro router diversi, e tutte raggiungibili tramite la rete 192.168.10.0/24.

Finché le sottoreti sono diverse, basta aggiungere delle rotte statiche verso ogni router e si risolve.

Ma con subnet uguali non funziona: il router non saprebbe a quale instradare il traffico.

La soluzione: NAT con NETMAP

Non potendo usare VRF, la soluzione più semplice è stata usare il NAT 1:1 (NETMAP).

In pratica, ho mappato ogni rete duplicata su una subnet unica all’interno della rete principale.

Esempio:

| Router | Gateway | Subnet reale | Subnet mappata |

|---|---|---|---|

| Router 1 | 192.168.10.252 | 10.10.10.0/24 | 192.168.100.0/24 |

| Router 2 | 192.168.10.253 | 10.10.10.0/24 | 192.168.101.0/24 |

| Router 3 | 192.168.10.254 | 10.10.10.0/24 | 192.168.102.0/24 |

In questo modo, ogni dispositivo all’interno di 10.10.10.0/24 diventa raggiungibile da un intervallo unico e senza conflitti.

Configurazione lato MikroTik

Su ogni router che ha la network 10.10.10.0/24 ho semplicemente creato questa regola di NAT:

Ovviamente modificando il dst-address mettendo su ognuno dei router la classe di rete assegnata quindi 192.168.100.0, 192.168.101.0 e 192.168.102.0

/ip firewall nat

add chain=dstnat dst-address=192.168.100.0/24 action=netmap to-addresses=10.10.10.0/24

/ip firewall nat

add chain=dstnat dst-address=192.168.101.0/24 action=netmap to-addresses=10.10.10.0/24

/ip firewall nat

add chain=dstnat dst-address=192.168.102.0/24 action=netmap to-addresses=10.10.10.0/24

Infine, sulla rete principale ho aggiunto delle rotte statiche per indirizzare correttamente il traffico:

/ip route

add dst-address=192.168.100.0/24 gateway=192.168.10.252

add dst-address=192.168.101.0/24 gateway=192.168.10.253

add dst-address=192.168.102.0/24 gateway=192.168.10.254Risultato

Ora posso accedere senza problemi alle videocamere con:

- 192.168.100.50 → 10.10.10.50 su Router 1

- 192.168.101.50 → 10.10.10.50 su Router 2

- 192.168.102.50 → 10.10.10.50 su Router 3

…senza cambiare nulla nelle reti dietro i router.

Una soluzione semplice, efficace e senza dover scomodare VRF o VLAN.

Se anche voi vi trovate con reti duplicate che non potete modificare, e VRF non è un’opzione, questo metodo può davvero salvarvi.

Se ti appassiona il mondo MikroTik, ho creato un corso completo su Udemy dove spiego molte configurazioni pratiche passo dopo passo.

In più, trovi anche un corso dedicato alla creazione di una rete da zero, con VLAN, firewall, WiFi, VPN e molto altro.

🔗 Li trovi entrambi su Udemy a questi indirizzi:

Corso Mikrotik

Corso Reti

Hai un’azienda e ti serve supporto o assistenza? Contattami direttamente! 🚀

Lascia un commento