Nei giorni scorsi mi è stata fatta una richiesta particolare: due sedi collegate tramite un ponte radio in bridge, con l’esigenza di mantenere una rete unica ma gestire separatamente l’accesso a internet tramite un DHCP dedicato.

In questo articolo ti mostro la soluzione che ho adottato, semplice ma efficace.

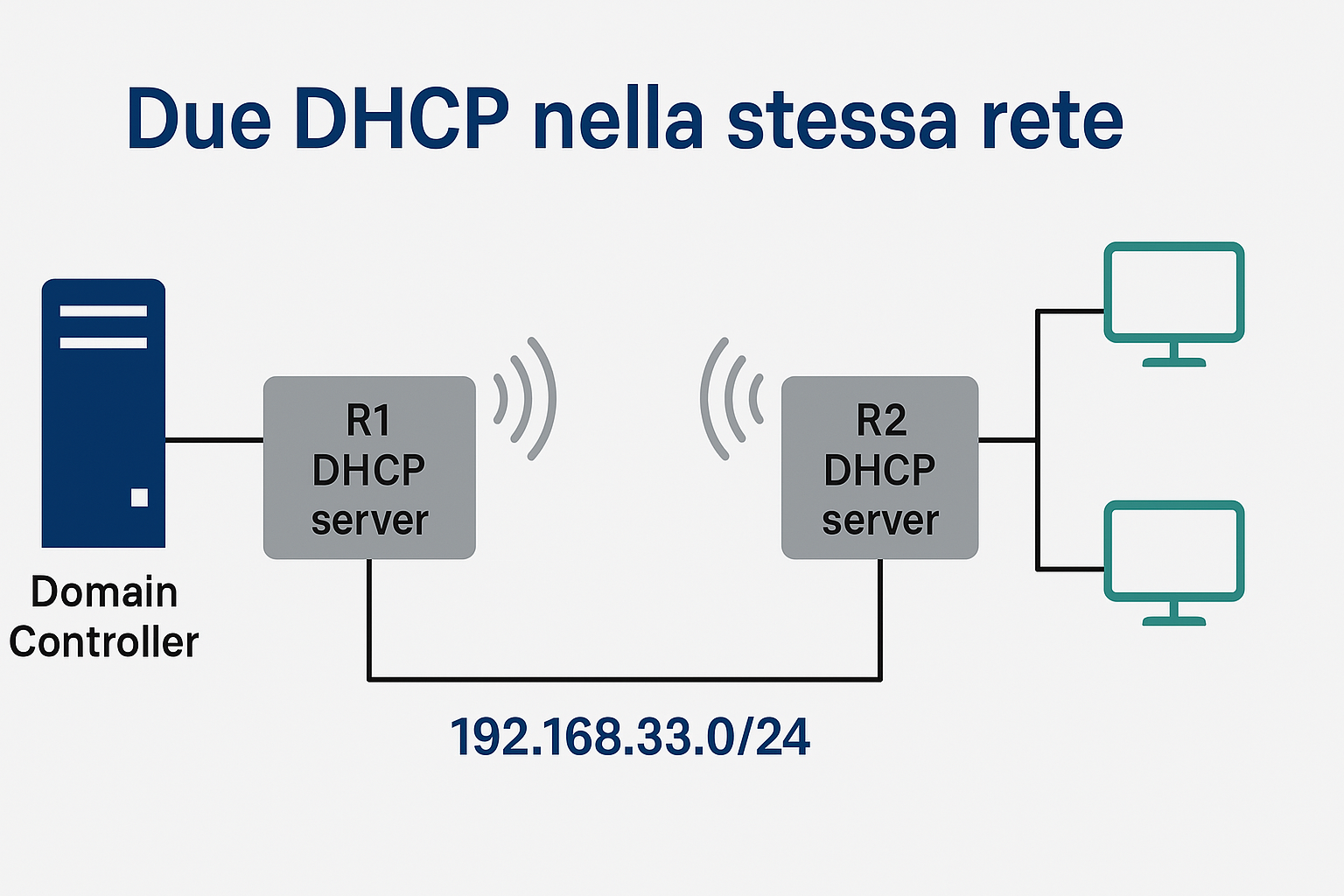

Lo scenario

- Sede A: ha il router R1, un Domain Controller con DHCP e file server, uscita internet

- Sede B: collegata in bridge via ponte radio, ha un router MikroTik (R2) con connessione internet propria

- Tutti i dispositivi delle due sedi devono stare nella stessa rete IP, ad esempio 192.168.33.0/24

L’obiettivo

- Far sì che i client nella sede B ricevano IP dal DHCP locale su R2, con gateway = R2 (per usare la linea internet locale)

- Impedire che i client nella sede B ricevano IP dal DHCP della sede A e viceversa

- Mantenere la comunicazione interna verso file server e domain controller

Configurazione su R1 (sede principale)

Il router R1 ha una configurazione classica:

- IP su bridge1:

192.168.33.1/24 - DHCP server attivo su

bridge1 - Pool DHCP completo, ad esempio:

192.168.33.100-192.168.33.200

Configurazione su R2 (sede remota, dietro ponte radio)

1. Porte fisiche

- ether1: collegata alla linea internet locale (WAN della sede B)

- ether2: collegata al ponte radio (che va verso sede A)

- ether3 e ether4: collegati ai PC locali della sede B

2. Creazione del bridge

/interface bridge

add name=bridge13. Assegnazione porte al bridge

/interface bridge port

add bridge=bridge1 interface=ether2 # verso sede A

add bridge=bridge1 interface=ether3 # PC sede B

add bridge=bridge1 interface=ether4 # PC sede B4. DHCP Server locale con pool ristretto

/ip pool

add name=dhcp_pool0 ranges=192.168.33.2,192.168.33.50-192.168.33.60

/ip dhcp-server

add address-pool=dhcp_pool0 interface=bridge1 name=dhcp1

/ip dhcp-server network

add address=192.168.33.0/24 gateway=192.168.33.2 dns-server=8.8.8.8Nota: abbiamo impostato come gateway 192.168.33.2 (l’IP di R2)

5. Assegna IP a R2 sulla rete interna

/ip address

add address=192.168.33.2/24 interface=bridge1 network=192.168.33.06. Impedire le risposte DHCP da R1

Poiché il ponte radio è in bridge, i pacchetti DHCP Broadcast arriverebbero anche al server DHCP nella sede A.

Per evitarlo, si usano i Bridge Filter:

/interface bridge filter

add action=drop chain=forward comment="Blocca Discover da bridge" dst-port=67 ip-protocol=udp mac-protocol=ip out-interface=ether2

add action=drop chain=forward comment="Blocca Discover da client" dst-port=67 in-interface=ether2 ip-protocol=udp mac-protocol=ip

add action=drop chain=forward comment="Blocca Offer in ritorno" dst-port=68 ip-protocol=udp mac-protocol=ip out-interface=ether2Queste regole:

- Impediscono ai client della sede B di inviare richieste DHCP oltre il ponte radio

- Bloccano anche eventuali risposte DHCP che tornano da R1 verso la sede B

7. NAT per far uscire a internet i client della sede B

/ip firewall nat

add chain=srcnat out-interface=ether1 action=masqueradeRisultato finale

- I PC della sede B ricevono un IP dal DHCP di R2, con gateway = R2

- Possono uscire a internet usando la linea locale della sede B

- Continuano a comunicare con server, dominio e risorse della sede A perché sono nella stessa subnet

Se ti appassiona il mondo MikroTik, ho creato un corso completo su Udemy dove spiego molte configurazioni pratiche passo dopo passo.

In più, trovi anche un corso dedicato alla creazione di una rete da zero, con VLAN, firewall, WiFi, VPN e molto altro.

🔗 Li trovi entrambi su Udemy a questi indirizzi:

Corso Mikrotik

Corso Reti

Hai un’azienda e ti serve supporto o assistenza? Contattami direttamente! 🚀

Lascia un commento